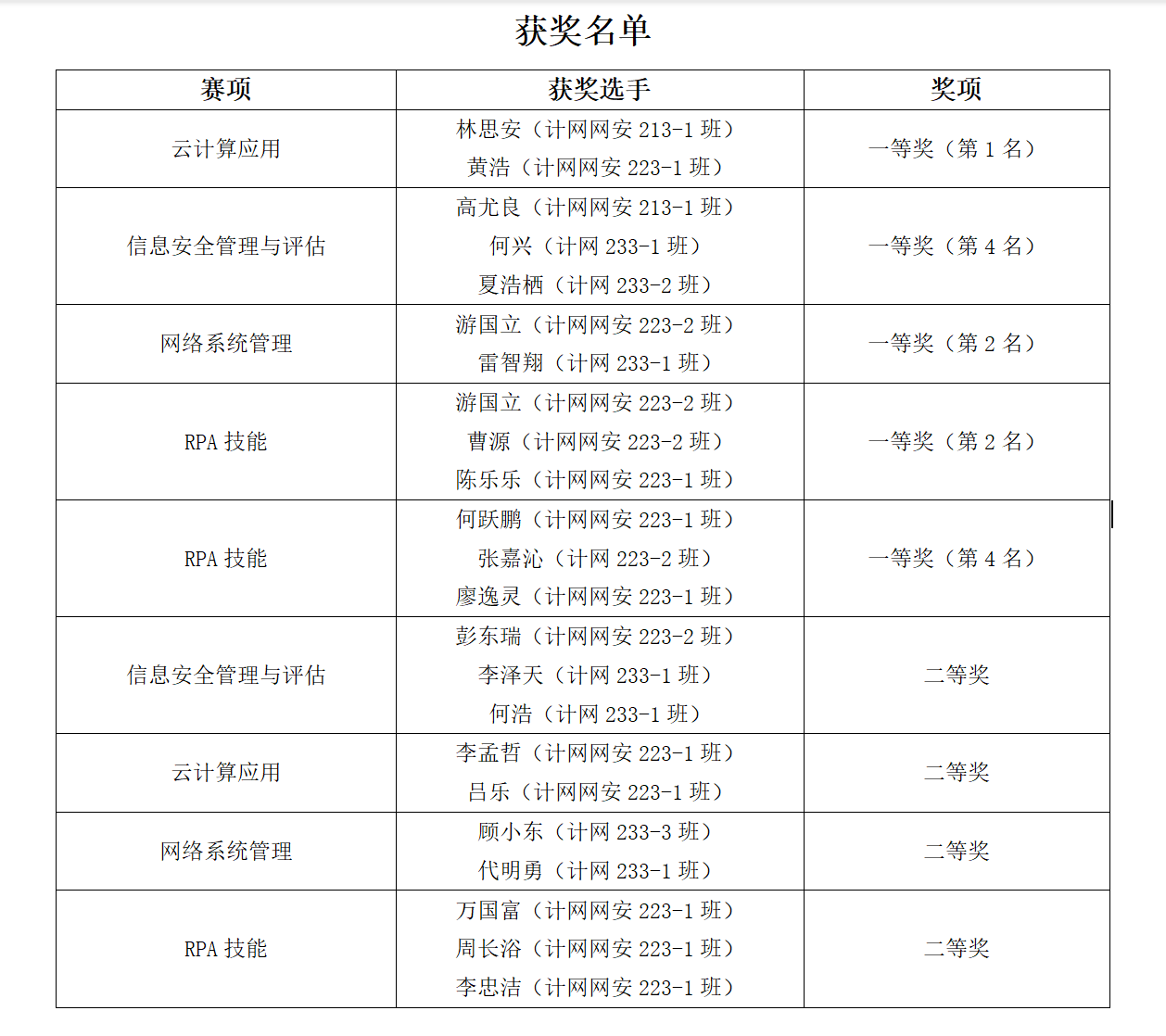

全球知名电信运营商T-Mobile再次披露一起大规模数据泄露事件,影响范围高达5460万用户。这一事件不仅引发了用户对个人隐私安全的深切忧虑,也为整个网络与信息安全软件开发行业敲响了警钟。此次泄露事件的具体细节、潜在影响以及从中汲取的经验教训,值得我们深入探讨。

一、漏洞事件概述

据报道,T-Mobile此次漏洞主要暴露了用户的个人信息,包括姓名、联系方式、出生日期以及部分账户识别码等敏感数据。尽管T-Mobile声称金融信息如信用卡号等未受影响,但如此庞大的数据量落入潜在攻击者手中,仍可能被用于精准钓鱼、身份盗窃或其他形式的网络犯罪。这已是T-Mobile近年来遭遇的多起安全事件之一,凸显了其在安全防护体系上存在的持续性问题。

二、漏洞根源分析:软件开发环节的疏失

从网络与信息安全软件开发的角度审视,此类大规模漏洞的根源往往可以追溯到以下几个关键环节:

- 代码缺陷与安全测试不足:软件开发过程中,若未严格遵循安全编码规范,或安全测试(如渗透测试、代码审计)覆盖不全,极易遗留可被利用的漏洞。

- 第三方组件风险:现代软件大量依赖开源库和第三方组件,这些组件若存在已知漏洞而未及时更新,便会将风险引入整个系统。

- 配置错误与权限管理不当:服务器、数据库或API接口的错误配置,以及过于宽松的访问权限控制,常为数据泄露打开方便之门。

- 安全意识与响应滞后:开发团队与运维人员的安全意识薄弱,对威胁情报响应迟缓,未能及时发现并修补已暴露的漏洞。

三、对信息安全软件开发的深刻启示

T-Mobile事件为所有从事网络与信息安全软件开发的企业和团队提供了重要启示:

- 践行“安全左移”原则:将安全考量嵌入软件开发生命周期的最早期阶段,而非事后补救。这要求从需求分析、架构设计到编码实现,每一步都进行安全评估。

- 强化持续监控与威胁检测:部署先进的安全信息和事件管理(SIEM)系统、入侵检测系统(IDS)以及用户实体行为分析(UEBA)工具,实现7x24小时不间断监控,以便快速识别异常活动。

- 贯彻最小权限原则与零信任架构:确保所有系统、应用和用户仅拥有完成其任务所必需的最小权限。逐步采纳零信任模型,永不默认信任内外网的任何访问请求。

- 建立健壮的漏洞管理与应急响应机制:制定清晰的漏洞披露与修补流程,定期进行安全演练。一旦发生事件,能迅速启动应急响应计划,遏制影响并通知受影响用户。

- 投资于开发者安全培训:持续对软件开发人员进行安全编码、安全设计模式的培训,提升整个团队的安全素养,使其成为安全防线的第一道关卡。

四、

T-Mobile影响5460万人的漏洞事件是一面镜子,映照出在数字化时代,任何企业都无法在信息安全面前掉以轻心。对于网络与信息安全软件开发而言,这不仅是技术挑战,更是文化和管理上的考验。构建真正安全、可信的软件产品与服务,需要将安全思维融入血脉,通过持续的技术创新、严格的流程管控和深入的安全文化建设,方能在日益严峻的网络威胁环境中筑牢防线,守护亿万用户的数据与隐私。