引言

在数字化转型浪潮中,软件已成为业务运营的核心载体,其安全性直接关系到组织的信息资产与业务连续性。CISP(Certified Information Security Professional)认证体系中的“软件安全开发”模块,旨在培养专业人员将安全理念、方法与技术融入软件开发生命周期(SDLC)的能力。本课件将系统阐述软件安全开发的核心概念、流程与实践,为构建安全可靠的软件系统提供方法论指导。

一、软件安全开发概述:从“事后补救”到“事前预防”

传统软件开发模式往往在开发完成后才进行安全测试与修补,导致成本高昂、效率低下。软件安全开发(Secure Software Development)倡导“安全左移”(Shift Left Security),即将安全活动提前至需求分析、设计、编码等早期阶段,实现主动防御。其核心目标是:在软件交付前最大限度地识别并消除安全漏洞,确保机密性、完整性与可用性。

二、软件开发生命周期(SDLC)中的安全集成

CISP培训强调将安全实践嵌入SDLC各阶段,形成一套系统化的安全开发流程(Secure SDLC)。

- 需求阶段:安全需求分析与合规性考量

- 识别安全需求: 明确软件需满足的身份认证、访问控制、数据加密、审计日志等安全功能需求。

- 合规性要求: 遵循GDPR、网络安全法、等级保护2.0等法律法规及行业标准。

- 威胁建模启动: 初步识别潜在攻击面与威胁场景。

- 设计阶段:安全架构与设计原则

- 安全设计原则: 应用最小权限、纵深防御、故障安全、权限分离等原则。

- 架构审查: 评估系统架构是否存在单点故障、未加密通信、接口暴露等风险。

- 详细威胁建模: 使用STRIDE等模型系统分析威胁,并设计缓解措施。

- 实现(编码)阶段:安全编码实践

- 安全编码规范: 制定并遵循针对特定编程语言(如Java, C/C++, Python)的安全编码准则,防范注入、缓冲区溢出、不安全反序列化等漏洞。

- 代码审查: 通过人工或自动化工具(如SAST)进行代码安全检查。

- 组件安全: 管理第三方库与开源组件,避免使用存在已知漏洞的版本。

- 测试阶段:专项安全测试

- 动态应用安全测试(DAST): 模拟黑客攻击,测试运行中应用程序的安全性。

- 交互式应用安全测试(IAST): 结合SAST与DAST优势,实时分析应用运行状态。

- 渗透测试: 由安全专家模拟真实攻击,进行深度安全评估。

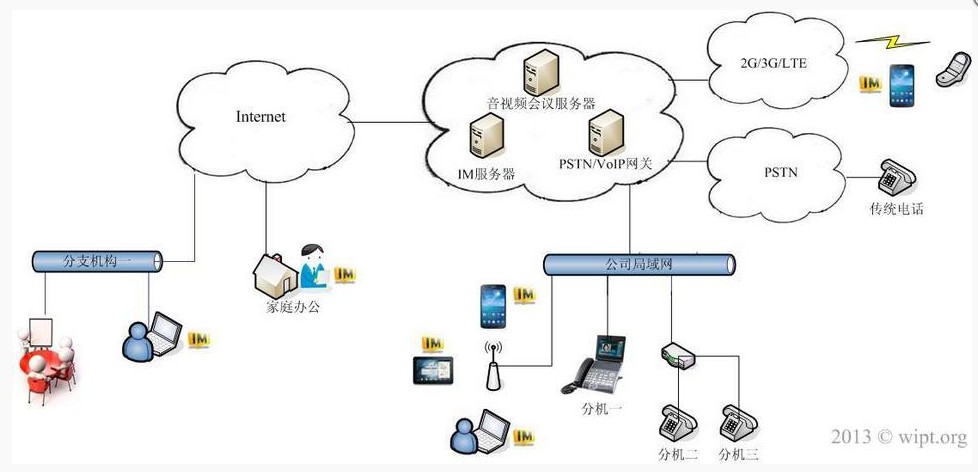

- 部署与运维阶段:安全配置与持续监控

- 安全部署: 确保生产环境配置安全(如关闭调试接口、使用安全协议)。

- 漏洞管理: 建立流程,对运营中发现的漏洞进行及时响应与修复。

- 持续监控与响应: 通过日志分析、入侵检测等手段监控应用运行状态。

三、核心安全开发模型与实践框架

- 微软安全开发生命周期(Microsoft SDL): 一套成熟、实用的安全开发流程,包含培训、需求、设计、实施、验证、发布、响应等阶段。

- OWASP SAMM(软件保障成熟度模型): 提供评估和改进组织安全开发实践的框架,涵盖治理、设计、实现、验证、运维五大领域。

- BSIMM(构建安全成熟度模型): 基于大量企业实践数据,描述安全活动的实际分布,为企业提供对标参考。

四、关键安全技术与工具

- 静态应用安全测试(SAST)工具: 如Fortify、Checkmarx,用于在代码层面发现漏洞。

- 软件成分分析(SCA)工具: 如Black Duck、Nexus,用于识别开源组件中的已知漏洞。

- 威胁建模工具: 如Microsoft Threat Modeling Tool,辅助进行系统化威胁分析。

- 安全编码资源: OWASP Top 10、CWE/SANS Top 25等清单,是识别和防范最常见漏洞的重要参考。

五、组织与文化:构建安全开发体系

软件安全开发不仅是技术问题,更是管理与文化问题。CISP培训强调:

- 管理层承诺: 提供资源并推动安全政策落地。

- 安全培训常态化: 定期对开发、测试、运维人员进行安全技能培训。

- 明确的安全角色与职责: 设立安全 champion、安全架构师等角色。

- 度量与改进: 定义安全指标(如漏洞密度、修复周期),持续优化流程。

###

软件安全开发是一个将安全管理、工程实践与技术工具相结合的系统性工程。通过CISP“软件安全开发”课程的学习,专业人员能够掌握将安全内生于软件开发全过程的知识体系与实践能力,从而为组织交付具备“内生安全”特性的高质量软件产品,有效应对日益严峻的网络安全威胁。安全不是产品的附加特性,而应是其与生俱来的基因。